Redefining Cybersecurity

Redefining Cybersecurity

SecAlly

Explora la vanguardia de la seguridad digital.

Aseguramos la protección tecnológica de tu empresa, re-definiendo las fronteras de lo posible mediante técnicas avanzadas de defensa e intrusión, adaptadas estratégicamente a la dimensión y necesidades de tu organización.

Pensamos como el Atacante

Para protegerte de las amenazas modernas, necesitas a alguien que domine el tablero.

Somos expertos en simular escenarios de riesgo real, identificando vectores de ataque antes de que un actor malintencionado los explote.

En SecAlly, transformamos tus vulnerabilidades en fortalezas mediante un proceso transparente, ágil y técnico.

Nuestros servicios

-

Pentesting

Hackeo ético para encontrar tus fallas antes que los criminales. Detectamos, reportamos y te ayudamos a sellar cada brecha en tu infraestructura.

-

Awareness

Entrenamos a tu equipo para ser un firewall humano. Simulacros de ataques reales para que nadie en tu empresa caiga en engaños o phishing.

-

Legal Tech & Compliance

Automatizamos su gestión jurídica y el control de contratos, transformando la carga operativa en eficiencia digital.

Operaciones aseguradas:

Confianza basada en hechos, no en palabras. Este es el ecosistema de empresas que han pasado por nuestras evaluaciones y hoy operan en un entorno seguro y controlado. Su tranquilidad es el resultado de nuestros resultados.

“Excelente experiencia con SecAlly. Un equipo experto, comprometido y muy profesional. Nos ayudaron a fortalecer significativamente nuestra seguridad. Sin duda volvería a trabajar con ellos.”

Preguntas frecuentes

Preguntas frecuentes

-

Porque en las grandes firmas hablas con un vendedor y el trabajo lo hace un becario. En SecAlly, hablas directamente con los ingenieros que ejecutarán las pruebas. Eliminamos la burocracia para ofrecerte resultados técnicos profundos en la mitad del tiempo.

-

Absolutamente. Trabajamos bajo estrictos acuerdos de confidencialidad (NDA) y utilizamos canales de comunicación cifrados para la entrega de reportes. Nuestro objetivo es encontrar vulnerabilidades para que tú las cierres, no exponerlas.

-

Depende de la complejidad de tu infraestructura, pero nos enfocamos en la agilidad. Una auditoría estándar suele entregarse en 1 o 2 semanas, incluyendo un reporte técnico detallado y una sesión de remediación para explicarte qué parches priorizar.

-

Los atacantes prefieren objetivos fáciles. Las PYMES suelen ser la "puerta trasera" para atacar a clientes más grandes o simplemente víctimas de ransomware automatizado. No necesitas el presupuesto de un banco, necesitas el blindaje correcto para tu escala.

Más de 500,000 mujeres con cáncer de mama expuestas. El hacker Thelizard001 filtró una base de datos de la Secretaría de Salud en Darkforums que incluye nombres, CURP y domicilios. Analizamos el grave riesgo de fraude y la vulnerabilidad de la privacidad médica en México.

¿Tu casa está a la venta en la Dark Web? El hacker Eternal filtró más de 4 millones de registros del Instituto Registral y Catastral de Nuevo León. Analizamos cómo los delincuentes usan tu nombre, dirección y clave catastral para orquestar despojos y fraudes inmobiliarios.

¿Estás listo para la era de la IA Agéntica y la ciber-ofensiva total? Analizamos los 6 pilares de la nueva Estrategia de Ciberseguridad de Trump para 2026, un plan que promete desmantelar las redes de los adversarios antes de que logren atacar.

La caída de LabHost marca el fin de la plataforma de "Phishing-as-a-Service" más peligrosa del mundo. Con más de 40,000 sitios fraudulentos eliminados, Europol envía un mensaje contundente al cibercrimen. Descubre cómo operaba esta franquicia del fraude y por qué tu seguridad digital acaba de cambiar.

"No es un leak viejo". El hacker Eternal expone los datos de 1.39 millones de universitarios de la UANL con información actualizada a 2026. Analizamos la amenaza contra el gobierno del estado y la guerra de poder entre grupos de la Dark Web.

¿Tus datos por 150 dólares? El hacker "icaro" filtra más de 12,000 reportes ciudadanos y pone a la venta la base de datos del programa Busitos Juárez en la Dark Web. Analizamos el impacto de esta filtración que expone identificaciones, domicilios y documentos escolares de miles de familias en Nuevo León.

¿Qué sucede cuando 22,000 archivos de salud se vuelven públicos? El hacker Straightonumberone filtró correos, memorándums y oficios de la Secretaría de Salud de Tamaulipas en Darkforums. Analizamos el riesgo de ingeniería social y fraude que enfrentan los funcionarios y proveedores del estado.

No hace falta ser un hacker para saberlo todo sobre alguien. Descubre qué es el OSINT, cómo los analistas conectan puntos invisibles y por qué tu huella digital en México podría estar diciendo más de lo que quieres.

La policía de San Pedro Garza García, expuesta. El grupo Chronus Team difunde en Telegram datos sensibles de los oficiales: nombres, teléfonos y domicilios. Analizamos por qué esta filtración es el mayor riesgo para la seguridad del municipio y su impacto ante la delincuencia organizada.

¿Quién vigila a los que nos vigilan? Las cámaras de Flock Safety, usadas por miles de departamentos de policía, han sido expuestas por fallos técnicos básicos. Descubre cómo un "vandalismo de datos" puso en ridículo a la seguridad privada y qué significa esto para la vigilancia en México.

Investigaciones oficiales revelan que el CJNG opera redes de especialistas tecnológicos con sueldos y viáticos. Descubre cómo estas células de inteligencia digital interceptan comunicaciones oficiales y administran sistemas de vigilancia para proteger sus operaciones.

¿Confiarías en una voz amable que te pide resetear tu contraseña? Los hackers de Scattered Spider están contratando voces femeninas para engañar a los departamentos de soporte técnico. Descubre cómo el género se convirtió en el arma secreta del Vishing en 2026.

Por primera vez en la historia, un misil apagó la nube. Analizamos el impacto del ataque a los centros de datos de AWS en Emiratos Árabes y lo que esto significa para la seguridad de tu información en un mundo cada vez más volátil.

OpenAI toma el relevo de Anthropic en el Pentágono tras un veto histórico. Analizamos el pacto secreto con el Departamento de Guerra, los riesgos de la "IA de combate" y cómo la neutralidad tecnológica murió oficialmente en 2026.

"He decidido reventar sus burbujas de dinero". Con este mensaje, el hacker Eternal liberó gratis 790 GB de datos de Agua y Drenaje de Nuevo León. Desde nombres hasta RFC, la privacidad de Monterrey está expuesta. Analizamos el impacto de esta filtración masiva y cómo protegerte.

¿Quién te observa cuando caminas por la calle? El desmantelamiento de miles de cámaras del narco revela la existencia de "Mini C5" clandestinos en todo México. Descubre cómo la delincuencia organizada hackea el espacio público y utiliza tecnología de punta para vigilar a la autoridad.

¿Sabías que una filtración de datos puede costarle a tu empresa más de 30 millones de pesos en México? Entiende la LFPDPPP de forma clara, domina los Derechos ARCO y descubre por qué la privacidad es hoy el activo más valioso de tu negocio.

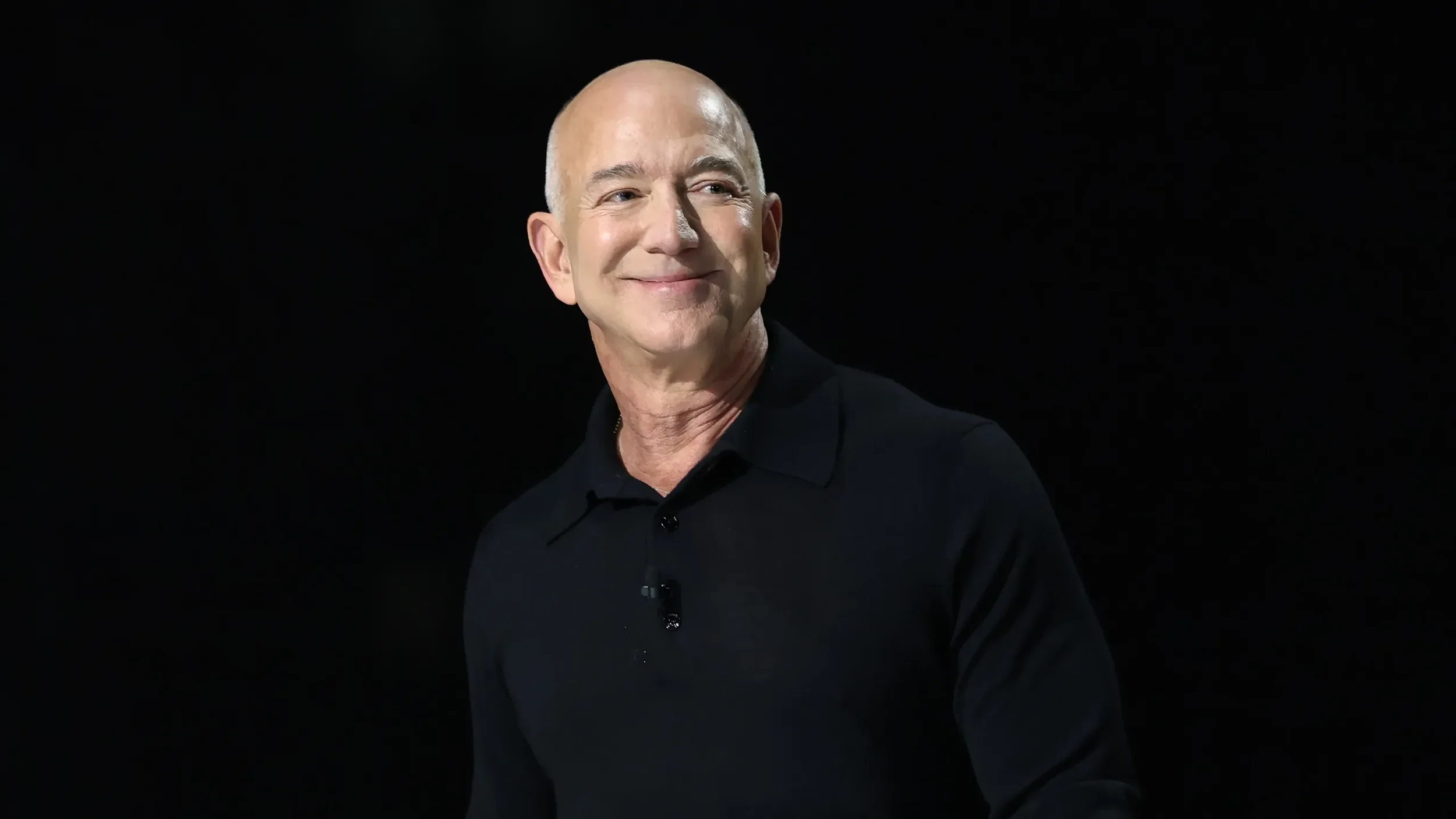

Ni todo el dinero de Amazon pudo proteger a Jeff Bezos de un mensaje de WhatsApp. Analizamos paso a paso el hackeo más famoso del mundo, el poder aterrador de Pegasus y por qué el "Zero-Click" es la mayor amenaza para tu privacidad hoy.

¿Sabías que los datos de ciudadanos mexicanos son de los más vendidos en la Dark Web? Descubre qué es realmente este espacio oculto, cómo operan los cibercriminales en nuestro país y por qué el anonimato total es, en realidad, un mito peligroso.

¿Es su empresa una fortaleza o un castillo de naipes? En 2026, la única forma de garantizar la supervivencia digital es atacando sus propias defensas. Analizamos cómo el Hacking Ético se ha convertido en un imperativo fiduciario bajo la nueva Ley Federal de Ciberseguridad en México.

Para los usuarios de Telcel, el operador dominante, la promesa de "seguridad nacional" se sintió como una entrega voluntaria al mejor postor. Este incidente no es solo un error de programación; es el síntoma de una transición digital apresurada donde la privacidad fue sacrificada en el altar de la burocracia técnica.

El fantasma de la vulnerabilidad digital acaba de cobrar una nueva forma en México, y esta vez tiene el sello de la Inteligencia Artificial de vanguardia. Imagine a un atacante que no necesita ser un experto en código, sino simplemente un experto en "hablarle" a una máquina.

En las salas de juntas de Santa Fe y Polanco, los ejecutivos discuten sobre la inflación, el tipo de cambio y las reformas fiscales. Sin embargo, a menudo ignoran una bomba de tiempo regulatoria que tic-taquea en sus propios servidores. Hasta hace poco, una filtración de datos en México se trataba como un incómodo bache tecnológico: se emitía un…

En el frío cálculo del retorno de inversión (ROI) criminal, un hospital es el activo más lucrativo que existe. Mientras que un banco puede detectar un fraude en milisegundos y congelar una cuenta, un hospital no tiene ese lujo…

El 4 de mayo de 2000, el mundo todavía se estaba recuperando de la resaca del "Efecto 2000" (Y2K). Las empresas habían gastado fortunas preparándose para un apocalipsis informático que nunca llegó. Había una sensación de alivio, casi de invencibilidad…

A primera vista, la lógica parece impecable: si usted fuera un ladrón de guante blanco, ¿iría tras la bóveda blindada del Chase Bank o tras la base de datos de una oficina contable en el centro de la ciudad?

Mientras usted se preocupa por si el quarterback podrá leer la defensa en la zona roja, hay un equipo de seguridad en un búnker subterráneo preocupado por si un servidor en el este de Europa puede apagar las luces del estadio.

Si ves las noticias de ciberseguridad, parece que los hackers son genios matemáticos bajando códigos verdes al estilo Matrix. Pero la realidad es mucho más mundana y, por lo mismo, más peligrosa. El eslabón más débil de tu empresa no es tu firewall de mil dólares; es el dedo de una persona que tiene prisa.

En el mundo de los negocios en México, solemos pensar que los ciberataques son "asunto de las grandes ligas". Creemos que, como somos una PYME, pasamos desapercibidos para los hackers. Grave error. Para la delincuencia digital, las PYMES no son invisibles; son el blanco más fácil porque suelen estar desprotegidas.

¿Es Proton Mail 100% anónimo? Analizamos cómo el FBI logró identificar a un activista y la respuesta oficial de Proton sobre el cumplimiento de las leyes suizas. Aprende por qué tus metadatos de recuperación podrían ser tu mayor vulnerabilidad.